[Blogbeitrag]

Aufbau & Betrieb einer modernen SSO-Lösung im SaaS Betrieb

Unternehmen aller Größen setzen auf SaaS-Anwendungen, um kritische Geschäftsprozesse zu unterstützen. Welche Anforderungen muss eine Lösung also erfüllen?

21. März 2024

In der heutigen digitalisierten Welt ist die Sicherheit von Software-as-a-Service (SaaS)-Lösungen von entscheidender Bedeutung. Unternehmen aller Größen setzen auf SaaS-Anwendungen, um kritische Geschäftsprozesse zu unterstützen. Nicht wegzudenken im Umgang mit digitalen Identitäten sind Single Sign-On und Mehr-Faktor-Authentifizierung. Dabei ist die Gewährleistung der Sicherheit dieser Dienste ein zentrales Anliegen. Welche Anforderungen muss also eine moderne SSO-Lösung, die im SaaS Modell betrieben wird, erfüllen? In diesem Artikel werfen wir einen detaillierten Blick auf die Sicherheitsarchitektur der flexibelsten und sichersten SSO-Lösung mit integrierter Mehr-Faktor-Authentifizierung Bare.ID, und erörtern, warum diese Infrastruktur als sicher angesehen wird.

Kubernetes-basierte Architektur und Redundanz

Bare.ID wird als SaaS-Lösung auf einem Kubernetes-Cluster betrieben. Kubernetes, ein Open-Source-System zur Automatisierung der Bereitstellung, Skalierung und Verwaltung von containerisierten Anwendungen, bietet eine robuste Grundlage für die Bereitstellung von SaaS-Diensten. Die Bare.ID SaaS Architektur ist KRITIS-konform redundant ausgelegt, was bedeutet, dass sie spezielle Anforderungen an die Sicherheit kritischer Infrastrukturen erfüllt. Diese Redundanz ist entscheidend, um den Ausfall eines Datacenters zu kompensieren und eine hohe Verfügbarkeit zu gewährleisten. Um dennoch Antwortzeiten gering zu halten werden die Datacenter im Aktiv/Passiv Betrieb genutzt.

Sicherheit auf Kubernetes-Ebene

Die Sicherheit auf Kubernetes-Ebene wird durch mehrere Schlüsseltechnologien und -praktiken gewährleistet:

- Role-Based Access Control (RBAC) und OpenID Connect (OIDC): RBAC ermöglicht eine fein abgestimmte Kontrolle über Ressourcenzugriffe im Cluster, während OIDC für die Identitätsverwaltung und Authentifizierung sorgt.

- Network Policies: Durch die Verwendung von Network Policies wird die Netzwerk-Kommunikation im Cluster geregelt und sichergestellt, dass die Kommunikation zwischen den Pods (Containern) entsprechend der Least-Privilege-Prinzipien beschränkt wird.

- Service-Mesh Workload-Isolation: Network-Policies werden durch den Einsatz eines Service-Mesh ergänzt, um die Autorisierung und Authentizität von Netzwerktraffic ergänzend sicherzustellen. Während Software Defined Networking (SDN) von Netzwerkadministratoren vornehmend genutzt werden, zeichnen sich Service Meshes vor allem durch ihren entwicklerzentrierten Ansatz aus.

Verschlüsselung und Zertifikatsmanagement

Ein wesentlicher Aspekt der Sicherheit ist die Verschlüsselung des Datenverkehrs. Bei Bare.ID wird der HTTP/TCP-Datenverkehr bis zum North/South Gateway mittels TLS (Transport Layer Security) verschlüsselt, wobei kurzlebige Let's Encrypt Zertifikate zum Einsatz kommen. Zwischen den Workloads und dem Gateway erfolgt zudem eine Mutual TLS (mTLS)-Verschlüsselung, die eine Authentifizierung sowohl des Clients als auch des Servers ermöglicht.

Software Supply Chain

Die Sicherheit der eingesetzten Workloads wird durch eine mehrstufige Software-Lieferkette (Software Supply-Chain) ergänzt, um neben schnellen Rollout-Zeiten auch einheitliche Sicherheitsstandards durchzusetzen. Eine Software-Lieferkette besteht aus den Komponenten, Bibliotheken, Tools und Prozessen, die zur Erstellung der Software verwendet werden. Eine Software-Stückliste (Software Bill of Materials, SBOM) gibt das Inventar der Komponenten die hierzu genutzt werden. Vergleichbar einer Zutatenliste bei einem Kuchenrezept. Kernaspekte zur Sicherung der Software Supply Chain sind Compliance- und Security Scans aller eingesetzten Bibliotheken, Spiegelung aller externen Abhängigkeiten auf interne Speicherorte und intensive Integrationtests vor dem produktiven Rollout. Ergänzt wird dies durch ein engmaschiges Updatemanagement, um schnell auf mögliche Sicherheitslücken reagieren zu können.

Dienstleister-Management und Compliance

Der Betrieb des Kubernetes-Clusters, der Netzwerkinfrastruktur und der Virtualisierungsumgebung wird von einem spezialisierten Dienstleister übernommen. Dieser Dienstleister ist an ISO 27001 konforme Prozesse gebunden, was ein hohes Maß an Sicherheit und Compliance gewährleistet. ISO 27001 ist ein international anerkannter Standard für Informationssicherheits-Managementsysteme (ISMS), der sicherstellt, dass adäquate und proportionale Sicherheitskontrollen vorhanden sind, um sensible Informationen zu schützen.

Disaster Recovery und Business Continuity

Die Fähigkeit, auf Notfälle zu reagieren und Betriebskontinuität zu gewährleisten, ist für jede SaaS-Infrastruktur von entscheidender Bedeutung. Bare.ID führt regelmäßige Recovery-Tests durch, um die Effizienz und Wirksamkeit der Disaster Recovery-Prozesse zu gewährleisten. Automatisierte Überwachungssysteme stellen sicher, dass Backups erfolgreich erstellt und validiert werden, was essentiell für die Wiederherstellung im Falle eines Datenverlustes ist.

Monitoring und Incident Response

Um eine lückenlose Überwachung und schnelle Reaktion auf Sicherheitsvorfälle zu gewährleisten, werden fortgeschrittene Monitoring-Tools wie Prometheus für Metriken und Grafana Loki für Log-Management eingesetzt. Diese Werkzeuge ermöglichen es, Anomalien und potenzielle Sicherheitsbedrohungen frühzeitig zu erkennen. Darüber hinaus ermöglicht der Einsatz von Jaeger für Tracing eine detaillierte Analyse im Fehlerfall, was für die Aufrechterhaltung der Systemsicherheit und -stabilität unerlässlich ist.

Anwendungssicherheit und Penetrationstests

Die Sicherheit der SaaS-Software selbst wird durch regelmäßige Penetrationstests und ein kontinuierliches Threat-Modelling sichergestellt. Diese Praktiken helfen dabei, Sicherheitslücken zu identifizieren und zu schließen, bevor sie von Angreifern ausgenutzt werden können. Dieser proaktive Ansatz zur Sicherheit auf Anwendungsebene ist entscheidend für den Schutz sensibler Daten und Systeme.

Benutzer- und Identitätsmanagement

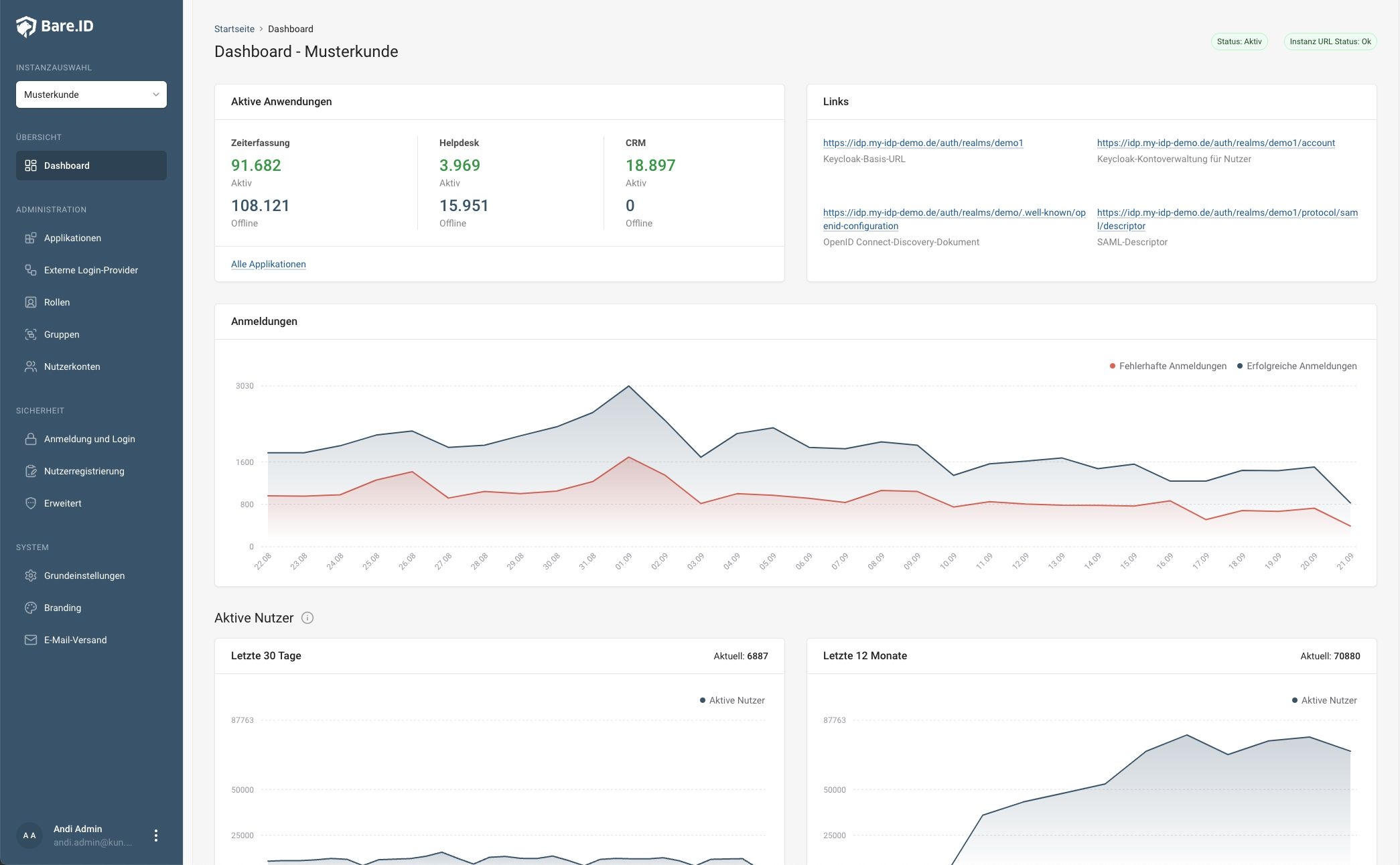

Ein weiterer wichtiger Aspekt der Infrastruktursicherheit ist das Benutzer- und Identitätsmanagement. Nutzer werden über Single Sign-On (SSO) mittels OpenID Connect (OIDC) authentifiziert, was nicht nur den Benutzerkomfort erhöht, sondern auch die Sicherheit stärkt.

Physische Sicherheit und Umgebungssteuerungen

Die physische Sicherheit der Datacenter, in denen die Kubernetes-Cluster gehostet werden, ist ebenfalls ein entscheidender Faktor. Der Dienstleister, der für die physische Sicherheit verantwortlich ist, arbeitet nach gängigen Marktstandards und kann entsprechende Zertifizierungen vorlegen. Dies schließt Maßnahmen wie Zugangskontrollen, Überwachungssysteme und Umweltsicherheitskontrollen ein.

Die Software selbst

Aber alle oben dargestellten Maßnahmen zum sicheren Betrieb der SSO-Lösung sind nutzlos, wenn die Software selbst nicht sicher ist. Kann man einer Lösung vertrauen, die man nicht prüfen kann? Und wie kann man sicherheitsrelevante Konzepte prüfen, wenn die Lösung eine „Black-Box“ ist? Die einfache Antwort: gar nicht. Daher verfolgt Bare.ID den einzig möglichen Ansatz: Transparenz. Alle sicherheitskritischen Bereiche sind als Open Source prüfbar – nicht nur durch den Kunden, sondern auch durch eine große Experten-Community. Bare.ID setzt hierzu die meistgenutzte und seit mehr als 10 Jahren verfügbare Open Source Lösung Keycloak als Basis ein und engagiert sich in der entsprechenden Community. Daher übernimmt Bare.ID selbstverständlich die Verantwortung für die eingesetzten Open Source Komponenten als Teil der gesamten Bare.ID Lösung. So bietet sich das Beste aus beiden Welten. Prüfbarkeit durch Open Source und Verlässlichkeit durch einen Vertragspartner – Bare.ID. Selbstredend werden alle Patches, auch der Open Source Komponenten, nach eingehender Prüfung sofort eingespielt. Warum das absolut wichtig ist, stellen wir in einem anderen Blogbeitrag ausführlich dar. Und auch dem Thema Security-by-Design und den sicherheitsspezifischen Entwicklungsprinzipien hinter der Bare.ID Lösung gehört ein eigener ausführlicher Blog-Eintrag in Zukunft.

Flexibilität im Betrieb

Da alle Kunden und Anwendungsszenarien unterschiedlich sein können und damit die Anforderungen im Detail liegen, bietet Bare.ID ein Maximum an Flexibilität im Betrieb. Bei dem Betrieb der SaaS-Lösung kann der Kunde entscheiden, ob er auf einem Shared-Cluster mit anderen Kunden in einer mandantenfähigen Umgebung betrieben werden will. Oder ob er seine Instanz – auch Mandantenfähig – aber technisch isoliert betrieben haben möchte. Auch kann der Kunde die ganze Lösung, oder nur Teile der Lösung selbst betreiben – in einer Cloud seiner Wahl, oder sogar in eigenen Rechenzentren (On-Premises). Und auch der Wechsel, ganz oder teilweise, zwischen den Betriebsmodi ist jederzeit möglich. Mehr geht nicht? Doch. Bare.ID Kunden können auch jeder Zeit auf die kostenfreie Open Source Lösung wechseln – dies ist das „No-Vendor-Lock-In Versprechen“ von Bare.ID.

Fazit

Die Sicherheit einer SaaS-Infrastruktur hängt von einer Reihe von Faktoren ab, darunter die Architektur der Lösung, die Verwaltung und Überwachung des Systems, die Compliance mit Sicherheitsstandards und die Fähigkeit, auf Sicherheitsvorfälle effektiv zu reagieren. Bare.ID demonstriert eine umfassende und mehrschichtige Sicherheitsstrategie, die von der physischen bis zur Anwendungsebene reicht. Von der robusten Kubernetes-basierten Architektur über das fortschrittliche Monitoring und Incident Response bis hin zum durchdachten Disaster Recovery und Compliance-Management zeigt Bare.ID als flexibelste und sicherste SSO-Lösung mit integrierte Mehr-Faktor-Authentifizierung, dass Sicherheit wirklich ein zentraler Bestandteil der Konzeption und des Betriebs ist.

Die Verwendung von Best Practices in der IT-Sicherheit, kombiniert mit einer kontinuierlichen Überwachung und Bewertung, positioniert Bare.ID als sicher und vertrauenswürdig für Unternehmen, die auf der Suche nach einer zuverlässigen und sicheren Cloud-basierten Lösung sind. Grundsätzlich gilt, dass Sicherheit ein fortlaufender Prozess ist. Für SaaS-Anbieter bedeutet dies, sich ständig an die sich entwickelnde Bedrohungslandschaft anzupassen und kontinuierlich in Sicherheitsmaßnahmen zu investieren. Bare.ID ist ein Beispiel dafür, wie ein umfassender, durchdachter Ansatz für Sicherheit in der Cloud-Ära aussehen kann.

Ähnliche Artikel

Cybersecurity 2024: Fokusthemen im Bereich Login und Authentifizierung

Entdecken Sie mit Bare.ID die Zukunft der Cybersecurity: Passwortlose Authentifizierung, Zero Trust und Datenhoheit im Rampenlicht der Cybersecurity-Trends 2024.

Bare.ID erhält ISO/IEC 27001:2013 Zertifizierung vom TÜV Rheinland

Durch die erfolgreiche Zertifizierung nach ISO 27001 hat Bare.ID seine Fähigkeit demonstriert, die hohen Anforderungen an Informationssicherheit zu erfüllen.

EU NIS 2 – Warum jetzt schon alle Industrien aktiv werden sollten

EU NIS 2 – Was ändert sich und wieso sollten jetzt schon alle Industrien aktiv werden?

Termin vereinbaren

Vereinbaren Sie jetzt einen unverbindlichen Beratungstermin und erfahren Sie, wie Bare.ID in Ihre IT-Umgebung integriert werden kann.

Unsere Lösung

Vertragliches & Compliance

Newsletter

Melden Sie sich für unseren Newsletter an, um informiert zu bleiben.

Ich stimme zu, weitere Informationen und Neuigkeiten von Bare.ID zu erhalten. Weitere Informationen finden Sie in unseren Datenschutzhinweisen.

Bare.ID steht für benutzerfreundliches Identity- & Access-Management in der Cloud. Mit Bare.ID kann man digitale Geschäftsprozesse und Applikationen an ein lokales Benutzerverzeichnis anschließen und von zentralisierter Sicherheit und Single Sign-On profitieren. Egal, ob On Premise, Hybrid oder Cloud. Mit einer Vielzahl vorkonfigurierter Integrationen. 100 % Sicherheit Made in Germany.

Das Angebot von Bare.ID richtet sich ausschließlich an Unternehmer im Sinne des §14 BGB. Alle Preise sind entsprechend netto zu verstehen und zzgl. der zum jeweiligen Abrechnungszeitpunkt gültigen Umsatzsteuer.

Bare.ID ist ein Produkt und eingetragene Marke der Bare.ID GmbH - an AOE Group company © 2024 - Alle Rechte vorbehalten.